アカウント構成・権限・コストを横断的に整理し、安全な運用体制を築く

AWSの利用が広がるなかで、「アカウントが増えすぎて全体像が分からない」「誰がどこにアクセスできるのか説明できない」「月末に想定外の請求に気づく」といった課題を抱えている企業は少なくありません。

マルチアカウント環境は柔軟な運用を実現できる一方で、構成や権限、ログ、コストを横断的に管理しなければ、統制が崩れやすい側面もあります。こうした状況を整理し、安全なクラウド利用を継続するために欠かせないのが、AWSアカウント管理の適切な設計と運用です。

本記事では、AWSアカウント管理の基本的な考え方から、よくある課題、活用できるAWSサービス、設計・運用のポイントまでをわかりやすく解説します。

目次

1. AWSのアカウント管理とは

AWSのアカウント管理とは、組織やシステムの利用目的に応じてAWSアカウントを分離し、それぞれに適切な権限や設定を施したうえで、全体を統制しながら運用していく取り組みです。

そもそもAWSアカウントとは、AWSリソースを管理するための課金・アクセス制御の基本単位(管理境界)を指します。アカウントの中でIAMユーザーやロールを設計し、誰がどのリソースにどこまでアクセスできるのかを整理することで、安全かつ効率的なクラウド運用を実現できます。

関連記事:AWS IAMとは?よくある権限事故を防ぐための設計・運用ポイント

なぜAWSアカウントを複数に分けるのか

開発・ステージング・本番といった環境の違いや、部門・プロジェクトごとの責任範囲に応じてアカウントを分割することで、影響範囲を限定しながらAWS環境を管理するためです。

また、コストを厳密に分けたい場合、タグによる管理も一定の効果はありますが、すべての料金項目を完全に分離できるわけではありません。明確な費用区分を求めるのであれば、アカウント単位での分離が有効です。

さらに、リソースを完全に分離したい場合も、IAMやタグによってアクセス制御は可能です。しかし、リソース数が増えるほど設定は複雑化するため、管理の煩雑化を避ける目的でアカウントを分けるケースもあります。

関連記事:AWSのコスト配分タグとは?メリットや有効化する方法、注意点を解説

複数アカウント環境でのアカウント管理の重要性

アカウントが増えるほど、権限設定やログ管理、コスト把握などの管理対象も増加します。適切な管理が行われなければ、過剰な権限付与や設定ミス、責任範囲の曖昧化といったリスクを招きかねません。

マルチアカウント環境では、個々の環境を横断的に整理し、統制の取れた状態を維持することが不可欠です。AWSアカウント管理は、クラウドを安全に使い続けるための土台となる取り組みといえるでしょう。

AWSアカウント管理における主な管理要素

マルチアカウント環境では、主に以下のような複数の観点を横断的に管理する必要があります。

| 管理領域 | 主な内容 |

|---|---|

| 権限管理 | 利用者や役割ごとのアクセス制御、最小権限の設計 |

| アカウント構成管理 | 環境・部門ごとの分離設計、責任範囲の明確化 |

| ログ・監査管理 | 操作履歴の記録、追跡可能な状態の維持 |

| コスト管理 | 利用状況の把握、部門別・環境別の費用管理 |

| ID/認証(SSO) | 利用者の本人確認とログイン経路の統一(SSO/MFA) |

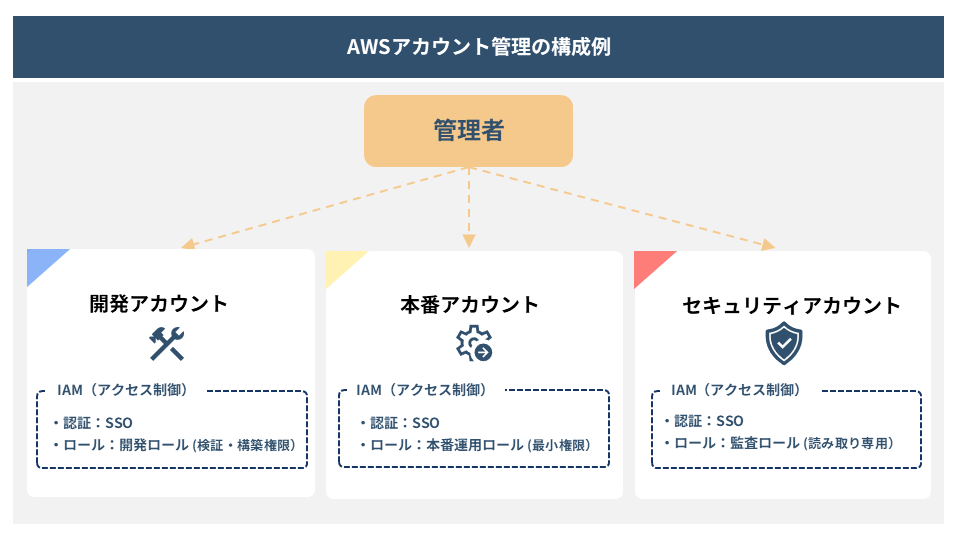

マルチアカウント環境において、IAMユーザーを各アカウントで個別管理する運用は、入退社や権限変更のたびに棚卸しが必要となるため統制が崩れがちです。IAM Identity Center(SSO)を活用して「人のID」を一元管理し、各アカウントへはロールで権限を付与する設計にすることで、MFAを含む認証強化やアクセス管理を仕組みとして定着させやすくなります。

関連記事:AWSの多要素認証(MFA)とは?種類・設定手順・運用で失敗しないポイント

2. AWSアカウント管理でよくある課題・失敗例

マルチアカウント環境では、当初の設計どおりに運用を継続できていないケースも少なくありません。ここでは、現場でよく見られる課題や失敗例を整理します。

アカウント構成を把握できていない

マルチアカウント化が進むと、部門やプロジェクト単位でアカウントが増え、「いくつ存在するのか」「誰が責任を持っているのか」を把握できない状態になることがあります。結果として、責任者が不明確なアカウントが放置されたり、利用状況が分からないまま稼働し続けたりするケースも見受けられます。

コスト監視が十分に行われていない

アカウント数が増えると、利用状況の把握が難しくなり、無駄なリソースが放置されやすくなります。利用状況の定期的な確認やアラート設定を行っていない場合、月末に想定外の高額請求に気づくこともあるでしょう。

権限が広すぎる状態が常態化している

運用を優先するあまり、管理者権限が広く付与されたままになっているケースがあります。また、一時的な対応として付与した権限が見直されずに残ることも少なくありません。「とりあえずAdminを付けておく」という対応が積み重なると、本来必要のない操作まで可能な状態になります。

さらに、各アカウントで個別にIAMユーザーやロールを作成している場合、「どの利用者がどのアカウントにアクセスできるのか」を全体として把握しづらくなる点も課題です。この状態が続くと、誤操作や認証情報漏えいが発生した際の影響が大きくなります。

ログが取得・集約されていない

アカウントごとにログが分散している状態もよく見られます。「あるアカウントではCloudTrailが有効だが、別のアカウントでは無効になっている」といった差異が発生すると、インシデント発生時に追跡できなくなるリスクが生じかねません。問題発生後に「何が起こったのか」を確認できない状況は、対応の遅れに直結します。

公開設定やガードレール(統制ルール)が不十分である

S3バケットの公開設定、セキュリティグループでの0.0.0.0/0許可、不要なリージョンの利用など、設定上の抜け漏れも典型的な課題です。各アカウントで独自に設定している場合、こうしたリスクのある設定が見逃されやすくなります。基準が統一されていないと、どのアカウントが安全で、どのアカウントが危険かを把握できません。

AWSのセキュリティに関する基本的な考え方や全体像については、以下の記事をご覧ください。

関連記事:AWS環境に必要なセキュリティ対策とは?考え方から具体的なサービスまで

3. 複数アカウントを管理するためのAWSサービス

AWSでは、複数のAWSアカウントを効率的に管理するためのサービスが提供されています。代表的な3つのサービスについて、それぞれの機能や役割を解説します。

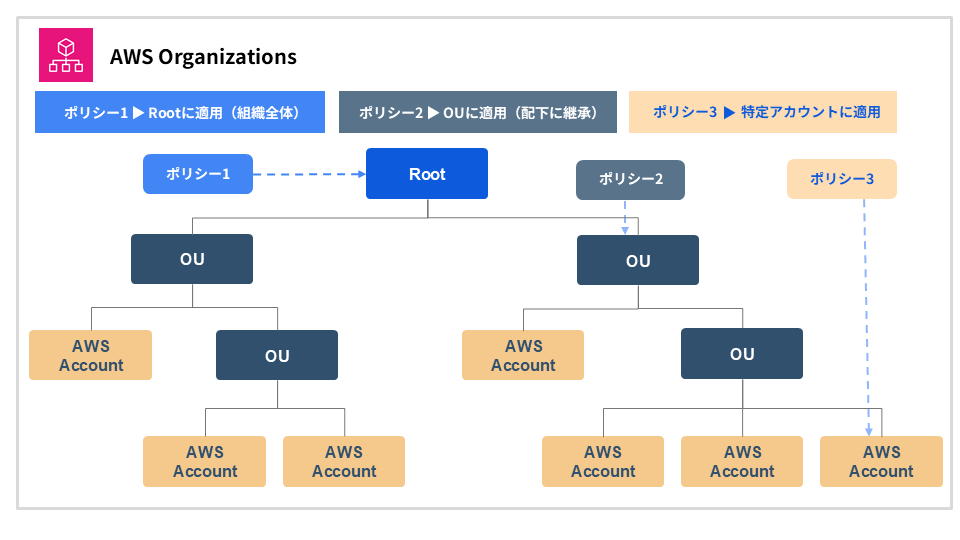

AWS Organizations

複数のAWSアカウントを一つの組織としてまとめ、階層的に管理するためのサービスです。アカウントをOU(Organizational Unit)単位でグループ化することで、環境や部門ごとに管理境界を設けられます。

また、組織全体または特定のOUに対して共通のポリシーを適用できるため、アカウント数が増えても統制ルールを一貫して維持しやすいことも特徴です。たとえば、本番環境のアカウント群には厳格な制限を、開発環境のアカウント群には柔軟な設定を適用するといった運用が可能になります。マルチアカウント構成を構造として整理する役割を担うサービスです。

AWS Control Tower

Organizationsを基盤として、安全なマルチアカウント環境を効率的に構築・維持するためのサービスです。あらかじめ定義されたガードレールやベストプラクティスに基づき、新規アカウントの作成や初期設定を標準化できます。

さらに、組織ポリシーへの準拠状況を継続的に確認できるため、統制の形骸化を防ぎやすくなります。特に、マルチアカウント環境をこれから整備する場合や、統制を自動化・標準化したい場合に有効です。

Organizationsが「アカウント構造を管理する基盤」であるのに対し、Control Towerは「安全な状態を前提として構築・維持するための仕組み」と位置づけられます。

IAM Identity Center(SSO)

複数AWSアカウントへのアクセスを一元管理するためのID基盤(SSO)です。ユーザーは一度サインインすれば、割り当てられた権限(Permission set)に基づいて各アカウントへアクセスできます。

ユーザーの追加・削除や権限割り当てを集約できるため、設定漏れや退職・異動時の権限削除漏れを防ぎやすくなります。MFAはIdentity Centerまたは連携するIdP側のポリシーで統一して適用する設計とし、IAMユーザーを各アカウントで個別に作成する運用を避けることで、ロール前提で統制を効かせやすくなります。

OrganizationsやControl Towerが「アカウント側の統制基盤」であるのに対し、Identity Centerは「人の入口(認証と権限割り当て)を統一する仕組み」として機能します。

4. AWSアカウント管理の設計ポイント

マルチアカウント環境では、運用のばらつきを防ぐために、設計段階であらかじめ方針を整理しておくことが重要です。ここでは、AWSアカウント管理における主な設計ポイントを整理します。

アカウントをどの単位で分けるかを定義する

まず決めるべきは「アカウントをどのような単位で分けるのか」という基準です。AWSアカウントは、リソース管理・権限制御・課金の境界となります。そのため、分け方を曖昧にしたまま運用を始めると、あとから管理が混乱しやすくなります。

よくある分け方の例は以下のとおりです。

- システムごとに分ける

- 本番/ステージング/開発で分ける

- 部門やプロジェクトごとに分ける

最初に「自社ではどの単位を最優先の管理境界とするのか」を定義しておくことが、長期的な運用を安定させる鍵となります。

権限制御のレイヤーを整理する

アカウント内ではIAMによって操作権限を制御します。一方、複数アカウントをAWS Organizationsで管理する場合は、SCP(Service Control Policy)を利用して組織全体に共通の制限を適用できます。SCPは許可を追加するものではなく「実行できる操作の上限を定める」ための機能です。

このように、アカウント内の権限制御(IAM)と、組織単位での統制(SCP)を分けて考えることが重要です。この階層構造を意識することで、過剰な権限付与や設定のばらつきを防ぎやすくなります。

拡張を前提に構造を決める

AWSアカウントはプロジェクトの増加や組織拡大に伴い、増加する傾向があります。そのため、OU構成や命名規則、共通設定の適用方針をあらかじめ定めておきましょう。

また、ログの保存やCloudTrailの有効化、Config設定、バックアップポリシーなどの共通設定は、アカウントごとに個別対応するのではなく、テンプレート化や自動適用を前提とした構造にしておきます。

5. AWSアカウント管理の運用ポイント

ここでは、AWSアカウント管理を実効性のある仕組みとして機能させるための運用ポイントを解説します。

コストを継続的に可視化する

アカウントを分けることでコストの責任範囲は明確になりますが、その反面、利用状況の把握は複雑になります。部門別・システム別の利用状況を継続的に確認し、想定外のコスト増加や無駄なリソースが発生していないかを把握することが必要です。

特にアカウント数が増えると、請求管理や割引の適用、コスト最適化の検討までを自社のみで完結させるのは負荷が高くなります。そのような場合は、請求管理を含めて専門サービスを活用することも有効な選択肢の一つです。

AWSにおけるコストの仕組みや、最適化の具体的な進め方については以下の記事をご覧ください。

AWSのコストの仕組みは?見積もり方法や最適化するポイントを解説

AWSコストを最適化する実践プロセス|設計原則とベストプラクティスをもとに解説

設定の逸脱を検知できる仕組みを整える

マルチアカウント環境では、日々の変更によって当初の統制から逸脱する可能性があります。権限の追加、ネットワーク設定の変更、暗号化設定の無効化といった小さな変更の積み重ねが、重大なリスクを招きかねません。

こうした設定の逸脱を防ぐために、AWS CloudTrailで「誰が・いつ・何を変更したか」を記録し、AWS Configで「現在の設定が基準に合っているか」を評価する体制を整えましょう。これにより、逸脱の発生タイミングと原因の特定が容易になります。

また、特権操作を行えるユーザーやロールには多要素認証(MFA)を必須化するなど、認証レベルの強化も重要です。

検知情報を横断的に精査する

Amazon GuardDuty(脅威検知)やAWS Security Hub(検知結果の統合・可視化)などのセキュリティ監視サービスは、各アカウントで発生するリスクや不審な挙動を検出するための有効な仕組みです。

これらを有効化するだけでなく、複数アカウントにまたがる検知情報を横断的に把握し、全体としてのリスク状況を評価することが重要です。「優先度の高いアラートはどれか」「どの設定変更が影響範囲を広げるおそれがあるのか」を継続的に精査することが、迅速な判断と初動対応につながります。

6. AWSアカウント管理についてよくある質問

AWSアカウント管理に関してよくある質問と回答をまとめました。

Q. どこまでを自社で管理すべき?

A. アカウントの分け方や責任範囲の決定など、「どう管理するか」という基本方針は自社で定めるべきでしょう。一方で、ログ監視やアラート精査、コストの継続的な確認といった日々の運用については、外部の専門支援を活用して負担を軽減するのも有効な選択肢です。

Q. 外部支援を検討すべきケースは?

A. アカウント数が増え、「誰が何を管理しているのか説明できない」「アラートを確認しきれていない」「月末にコスト増に気づく」といった状態が続いているケースが該当します。特に24時間体制の監視や、横断的なログ精査が求められる環境では、専門サービスの活用が有効です。

まとめ

AWSのアカウント管理は、複数環境を安全かつ効率的に運用するために、アカウント構成や権限制御、ログ管理、コスト管理などを横断的に行う取り組みです。

マルチアカウント環境は柔軟性を高める一方で、全体像を把握できていない、権限が広すぎる、ログや検知情報が分散しているといった状態が続くと、セキュリティリスクの兆候を見逃すおそれがあります。

そのため、設計段階の方針整理やコストの可視化に加え、設定逸脱や不審な挙動を継続的に検知し、アラートの重要度を判断したうえで初動対応につなげる運用体制が不可欠です。しかし、こうしたセキュリティ運用を休日夜間も含めて自社のみで継続することは容易ではありません。

ハートビーツの「SecureOps+」は、AWSの各種検知情報を横断的に監視し、24時間365日の監視や重要度判定、初動判断を支援するマネージドサービスです。AWSアカウント管理を設計だけで終わらせず、セキュリティ事故を未然に防ぐ運用として定着させたい場合は、専門的な支援を提供するハートビーツへぜひご相談ください。