10大脅威の最新傾向から、AWS環境で実践すべきセキュリティ対策と運用の注意点を整理

独立行政法人情報処理推進機構(IPA)が公表する「情報セキュリティ10大脅威」は、前年に発生したインシデントや公開情報をもとに整理された重要な指標です。2026年版でも、ランサムウェアや脆弱性悪用、標的型攻撃といったリスクが上位を占めるなか、AI利用をめぐる新たな脅威も注目を集めています。

しかし、脅威を「知る」だけでは事故は防げません。特にAWS上でサービスを運用する企業にとって重要なのは、自社の運用体制がこれらの脅威に耐えられるかどうかです。

本記事では、「情報セキュリティ10大脅威 2026」の傾向を整理したうえで、AWS環境で本当に実施すべき対策と運用のポイントを解説します。

<情報セキュリティ10大脅威 2026 [組織]>

![情報セキュリティ10大脅威 2026 [組織]](https://heartbeats.jp/wp-content/uploads/2026/03/2bca700d4fc3e19757341d053b0a3a86.png)

出典:IPA「情報セキュリティ10大脅威 2026」

目次

1. 情報セキュリティ10大脅威とは

「情報セキュリティ10大脅威」は、IPAが公開情報や被害事例をもとに候補を抽出し、セキュリティ分野の有識者による審議・投票を経てランキング形式でまとめたレポートです。企業にとっては、最新動向を把握するための資料であると同時に、自社の対策状況を見直すための重要な指標となります。レポートは「組織向け」と「個人向け」に分けられており、本記事では主に組織向けの脅威について取り上げます。

「情報セキュリティ10大脅威」を押さえる重要性

10大脅威を押さえる意義は、最新トレンドを知ることではなく、自社のセキュリティ対策や運用体制が現実のリスクに耐えられるかを点検できる点にあります。

特にクラウド環境では、わずかな設定不備や運用の隙が直接的な被害につながりやすくなります。AWSを利用している企業においても、アカウント侵害や設定ミス、検知の遅れが事業停止や情報漏洩に直結するリスクが高いでしょう。

2. 2026年版で押さえるべき脅威の傾向

2026年版の情報セキュリティ10大脅威では、どの脅威が継続的に上位に位置しているのか、そしてなぜ同様の被害が繰り返されているのかを読み解くことが重要です。ここでは、全体像を押さえたうえで、その背景や注目すべきポイントを整理します。

2026年版における10大脅威の全体像

例年どおり、ランサムウェア攻撃、サプライチェーン攻撃、脆弱性悪用、標的型攻撃などが上位に並んでいます。新たな攻撃手法が話題になる一方で、実際の被害の多くは依然として「既知のリスク」に起因していることが特徴です。順位の入れ替わりはあるものの、脅威の主要な顔ぶれ自体はここ数年大きく変わっていません。

この事実は、攻撃の高度化が進んでいる一方で、それ以上に基本的な対策の徹底や運用の継続が難しいという現実を示しています。脆弱性への対応遅れや認証情報管理の甘さ、監視体制の不備といった「運用の隙」が、被害拡大の要因です。人員不足や優先順位の不明確さが重なることで、対策は形骸化しやすくなります。10大脅威はまさに、企業のセキュリティ対策がどこで機能していないのかを映し出す鏡といえるでしょう。

2026年版における傾向と背景

特に顕著なのが、11年連続で選出されているランサムウェア被害です。近年はデータの暗号化に加えて情報を窃取し、その公開を盾に金銭を要求する「二重脅迫型(Double Extortion)」が主流となっています。侵入経路の多くは、VPN機器や公開サーバーの脆弱性、認証情報の漏洩など、基本的な管理体制の不備に起因しています。

また、脆弱性情報の公開から攻撃が開始されるまでの時間が短縮している点も無視できません。CVEの公開後、数日以内に悪用コードが出回るケースも珍しくなく、パッチ適用や設定見直しが遅れるだけで、被害リスクは飛躍的に高まります。

標的型攻撃も依然として深刻な脅威であり、巧妙なフィッシングメールを起点に認証情報を奪取し、内部ネットワークへ横展開する手口が数多く確認されています。これらはいずれも「高度なゼロデイ攻撃」ばかりではなく、運用の隙を突いた攻撃である点が共通しています。

2026年の注目ポイント

2026年版で特に注目すべきは、初選出となった「AI利用をめぐるサイバーリスク」です。これは攻撃者によるAIの悪用だけでなく、利用者側の活用方法にもリスクが内在していることを示しています。AIへの理解不足による機密情報の入力、生成結果を十分に検証せず利用することによる誤情報の拡散、他者の権利侵害などが具体的な懸念として想定されます。また、AIの活用によってフィッシングや攻撃手法が巧妙化・高速化している点も背景の一つです。AIは利便性をもたらす一方で、組織に対して新たなセキュリティ課題を突きつけています。

3. AWS環境で10大脅威に向き合う際の現実的な対策の考え方

ここでは、10大脅威に対して、AWS運用を前提とした対策の考え方を整理します。

AWS運用における対策の前提

AWSは多機能であるため、アカウントやIAM、ネットワーク、ログ設定など管理対象は広範にわたります。利便性が高い反面、設定ミスや権限の過剰付与、ログの未確認といった「見逃し」が発生しやすいといえるでしょう。特に認証情報の漏洩や脆弱性の放置は、外部からの侵入を許す入口となります。クラウド環境では境界防御だけに頼ることは難しく、継続的な可視化と見直しが前提となります。

対策の優先順位

限られたリソースで対策を進める場合、優先順位を明確にすることが重要です。最優先に取り組むべきはID/権限管理にあります。多くのインシデントは認証情報の漏洩や過剰な権限設定に起因するためです。MFAの徹底、最小権限の原則、不要アカウントの削除は、対策の基本中の基本といえます。

次に優先すべきは、可視化と検知です。侵入を完全に防ぐことは難しいため、早期発見が被害の最小化につながります。AWS CloudTrailやAmazon GuardDuty、AWS Security Hubなどを活用し、異常を早期に把握できる環境を整えましょう。

第三の柱は、バックアップと復旧力の確保です。万が一侵害を許した場合でも、迅速な復旧体制が整っていれば、事業停止の影響を最小限に抑えられます。バックアップ取得だけでなく、復元性を定期的に確認することが重要です。

- 関連記事:

AWSの多要素認証(MFA)とは?種類・設定手順・運用で失敗しないポイント

Amazon GuardDutyとは?脅威検知の仕組みや機能、メリットを解説

AWS Security Hubとは?メリット・使い方・運用自動化まで徹底解説

AWS Security Hub CSPMとは?AWS設定リスクを可視化・管理する仕組みと運用ポイントを解説

10大脅威とAWSにおける対策のマッピング

10大脅威を抽象的な概念で終わらせず、AWSの具体的な対策に落とし込むことが重要です。以下の表に、代表的な脅威と主な対応例を整理しました。

| 10大脅威(上位) | AWSでの主な対策例 | 関連AWSサービス例 |

|---|---|---|

| ランサムウェア | バックアップ世代管理、復元テスト、IDの最小権限化 | AWS Backup、Amazon S3(Versioning / Object Lock)、IAM |

| サプライチェーン攻撃 | 権限分離、アクセス制御、監査ログ保全 | IAM、AWS Organizations、AWS CloudTrail |

| 脆弱性悪用 | 定期パッチ適用、脆弱性管理、設定監査・ペネトレーションテスト | Amazon Inspector、AWS Systems Manager(Patch Manager)、AWS Config |

| 標的型攻撃・認証情報窃取 | MFA(多要素認証)、ログ監視、異常ログイン検知 | IAM、AWS CloudTrail、Amazon GuardDuty |

10大脅威は特別な攻撃ではなく、日々の運用課題と直結しています。重要なのは、製品の導入にとどまらず、設定・検知・復旧までのプロセスを継続的に回せる運用設計を構築することです。

AWSのセキュリティに関する基本的な考え方や全体像については、以下の記事を参照してください。

AWS環境に必要なセキュリティ対策とは?考え方から具体的なサービスまで

4. AWS環境で起こりがちな失敗例から学ぶ運用上の注意点

AWSには優れたセキュリティ機能が数多く用意されています。しかし、それらを有効化するだけでは十分とはいえません。実際のインシデントは、設定の有無よりも「運用の不備」から発生することが多いためです。本章では、AWS環境で起こりがちな失敗例を整理します。

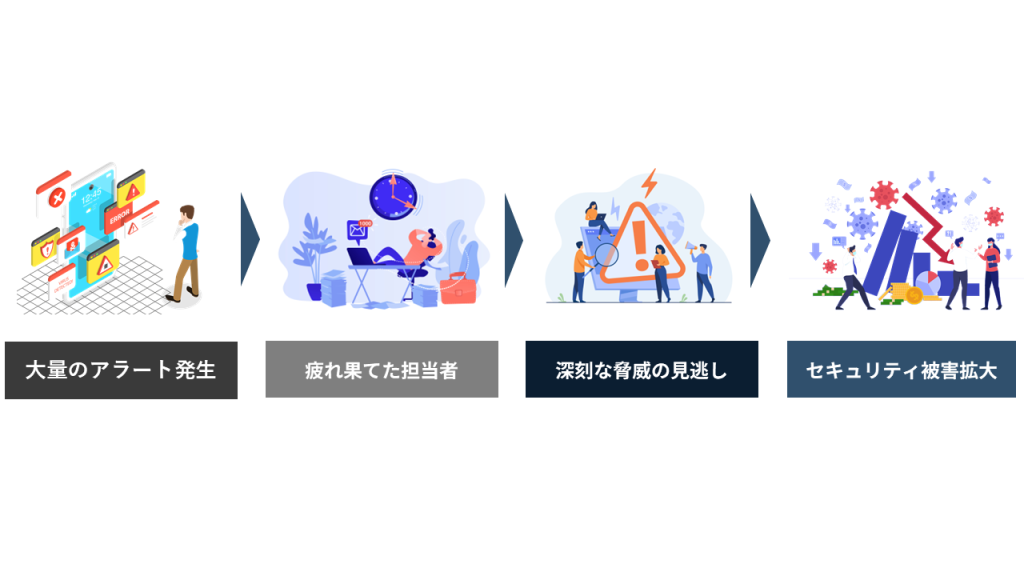

失敗例①:アラートが多すぎて本当に危ない通知を見逃す

Amazon GuardDuty、AWS Security Hubなどを有効化すると、多数の検知通知が発生します。初期段階では真面目に確認していても、通知が常態化するにつれ「いつもの警告」として聞き流してしまいがちです。その結果、本当に重要な不正ログインや権限昇格の兆候を見逃し、被害が拡大するケースがあります。問題は検知機能がないことではなく、通知の優先順位を整理できていない運用体制にあります。

失敗例②:AWSアカウントが散在し、統制もコストも追えない

事業拡大やプロジェクト単位の運用に伴い、AWSアカウントが増え続ける企業は少なくありません。管理主体が曖昧なままアカウントが増えると、IAM設定やセキュリティ基準が統一されず、脆弱なアカウントが放置されるおそれがあります。さらに、利用状況やコストの把握も困難になり、セキュリティと経営の両面でリスクが大きくなります

失敗例③:バックアップはあるが復旧できない

ランサムウェア対策としてバックアップを取得していても、実際に復元テストを行っていないケースが散見されます。世代管理の不備によって暗号化済みデータまで上書きされていたり、復旧手順が属人化していたりすれば、いざというときにサービスを再開できません。バックアップは取得することよりも、「確実に戻せる」状態を維持することが重要です。

失敗例④:初動・恒久対応が属人化

異常検知が発生した際、誰が判断し、どこまで対応するのかが明確でない企業も少なくありません。特定の担当者しか環境を把握していない場合、その不在時に対応が遅れます。さらに、応急・暫定対応のみで終わってしまい、恒久対策が講じられないまま同様の問題が再発するおそれもあります。属人化は、セキュリティ運用の大きなボトルネックといえるでしょう。

ツールを入れても守れない理由

AWSでは多くの検知・監視サービスを利用できますが、「検知できること」と「適切に対応できること」は別問題です。アラート疲れや夜間対応の不在、判断基準の曖昧さが重なれば、ツールは機能していても組織としては守れていない状態に陥りかねません。10大脅威への対策は製品選定ではなく、運用体制の設計によって決まります。

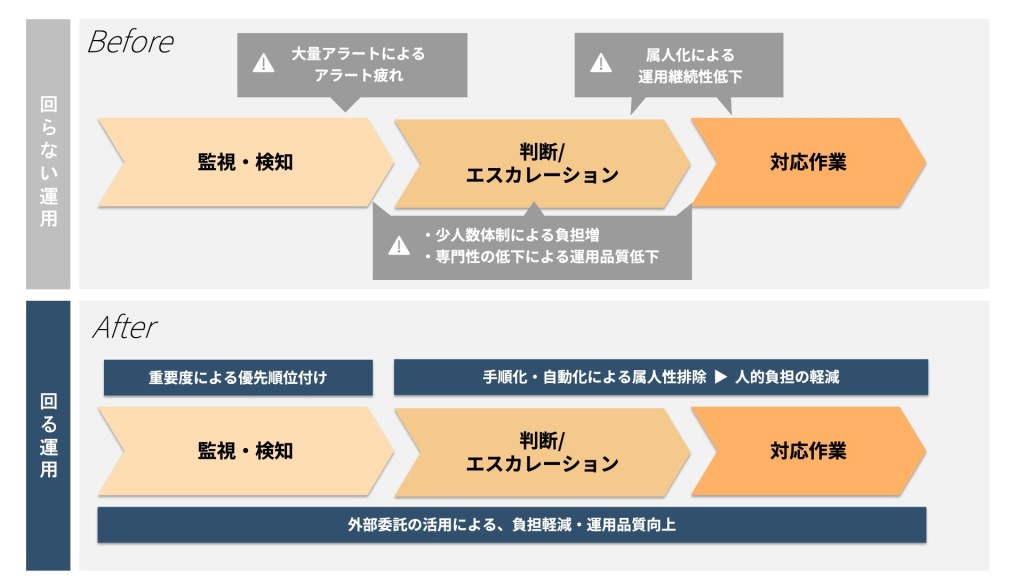

5. 少人数でも回るセキュリティ運用のポイント

重要なのは、完璧を目指すことではなく「回り続ける運用」を設計することです。ここでは、少人数でも実行可能なポイントを整理します。

重要度で対応範囲を絞る

すべてのアラートに同じ優先度で対応することは、現実的ではありません。まずは事業停止や情報漏洩に直結するリスクを明確にし、対応すべき通知の範囲を絞り込むことが重要です。たとえば、管理者権限の不正利用や外部公開設定の変更など、影響度の高い事象を最優先とします。重要度の基準をあらかじめ定義しておけば、アラート疲れを防ぎ、判断の迷いを減らすことにつながります。

属人化を防ぐ(手順化・自動化)

特定の担当者の経験や勘に依存した運用は、継続性に課題が生じます。異常検知時の初動対応やエスカレーション手順を文書化し、誰が対応しても一定の品質を保てる状態を目指すべきです。また、定型的な確認作業や通知整理を自動化することで、人的負担を軽減できます。属人化を減らすことは、リスクの低減だけでなく、担当者の心理的負担を和らげる効果も期待できます。

アカウント管理ルールの明確化

事業拡大などに伴いAWSアカウントが増加する場合は、アカウント管理のルールを明確に定めることが重要です。AWS Organizationsを活用して統制ポリシーを適用し、権限設定やサービス利用範囲の基準を統一しましょう。これにより、アカウント間での過剰な権限付与や設定ミスを防ぎ、一定のセキュリティレベルを維持しやすくなります。

外部委託の活用

すべてを内製で抱え込むことが最善とは限りません。24時間監視や高度な分析が求められる領域は、専門事業者の支援を活用する選択肢もあります。重要なのは「丸投げ」にするのではなく、自社で担う範囲と外部に委ねる範囲を明確に分けることです。検知や初動判断を外部と連携しながら行うことで、少人数体制でも継続的なセキュリティ運用が可能となります。

回る運用とは、高度であることではなく、止まらないことです。自社の体制に合わせた設計こそが、10大脅威への現実的な備えとなります。

6. まとめ

情報セキュリティ10大脅威は、特別な企業だけが直面する問題ではありません。日々のAWS運用のなかにこそ、被害につながる隙は潜んでいます。脅威を知ることにとどまらず、検知から初動判断、復旧までを継続的に回せる体制を整えることが重要です。

ハートビーツが提供する「SecureOps+」は、AWSの各種検知情報をもとに24時間365日体制で脅威を監視し、重要度判定から初動対応、再発防止の改善提案までを支援するサービスです。少人数体制でも持続可能なセキュリティ運用を実現したい企業にとって、現実的な選択肢となるでしょう。ぜひ、この機会に導入をご検討ください。