AWS WAFはWebアプリケーションの脆弱性を保護する強力なサービスですが、DDoS対策としては単体で十分とは言えません。

その理由は、AWS WAFが防御を得意とする攻撃の層が限定的だからです。

本記事では、AWS WAFとは何か、そして同じくAWSが提供するDDoS対策サービスであるAWS Shieldとの役割の違いを明確にし、両者を組み合わせることでいかに堅牢なセキュリティ体制を構築できるかを解説します

目次

AWS WAFだけではDDoS対策が万全とはいえない理由

AWS WAFは、アプリケーション層(L7)への攻撃、例えばSQLインジェクションやクロスサイトスクリプティングなどからWebサイトを保護することに特化しています。

しかし、DDoS攻撃にはサーバーやネットワークインフラそのものを狙う、L3(ネットワーク)/L4(トランスポート)層での攻撃も多数存在します。

AWS WAFだけではこれらの攻撃を防ぐことができないため、包括的なDDoS対策としては不十分です。

そのため、異なる層を防御する別のサービスとの組み合わせが不可欠となります。

関連記事:

AWS WAFとは?機能やメリット、料金体系、運用上の注意点を解説

AWSのDDoS対策を徹底解説|多層防御の設計思想と運用の考え方

【比較】AWS WAFとAWS Shieldの役割と防御範囲の違い

AWS WAFとAWS Shieldは、どちらもAWS環境を保護するためのセキュリティサービスですが、その役割と防御対象とする攻撃の層が明確に異なります。

AWS WAFがアプリケーションの脆弱性を狙う通信の中身を検査する一方、AWS Shieldはインフラを標的とする大規模なDDoS攻撃を緩和します。

この違いを理解することが、適切なサービスを選定し、効果的な多層防御を構築するための第一歩です。

以下に両者の主な違いをまとめます。

アプリケーション層(L7)の攻撃に特化したAWS WAF

AWS WAFは、OSI参照モデルの第7層、すなわちアプリケーション層(L7)を保護するWebアプリケーションファイアウォールです。

主な役割は、HTTP/HTTPSリクエストの内容を詳細に検査し、悪意のある通信を特定・ブロックすることにあります。

例えば、Webサイトの脆弱性を悪用するSQLインジェクションやクロスサイトスクリプティング(XSS)といった攻撃を防ぎます。

また、特定のIPアドレスから短時間に大量のリクエストを送信するHTTPフラッド攻撃のような、アプリケーションのリソースを枯渇させるタイプのDDoS攻撃に対しても、リクエストの頻度を監視するレート制御機能を活用することで対策が可能です。

このように、AWS WAFは通信の中身を分析し、アプリケーションレベルでの脅威から保護する機能を提供します。

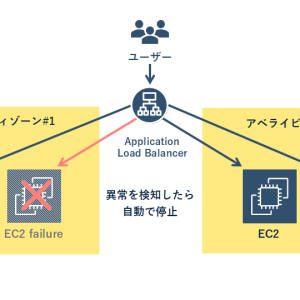

ネットワーク層(L3/L4)の攻撃を自動で防ぐAWS Shield

AWS Shieldは、ネットワーク層(L3)およびトランスポート層(L4)を標的としたDDoS攻撃からAWSアプリケーションを保護することに特化したセキュリティサービスです。

SYNフラッド攻撃やUDPリフレクション攻撃など、サーバーやネットワークの帯域を飽和させることを目的とした、大規模で一般的なDDoS攻撃を自動的に検知し、緩和します。

これにより、Webサイトやアプリケーションの可用性が維持され、パフォーマンスの低下を防ぐことが可能です。

尚、AWS Shieldには2つの異なるプランがあります。詳しくは後述いたします。

AWS WAFで実現できる具体的なDDoS攻撃対策

AWS WAFは、アプリケーション層を標的としたDDoS攻撃に対して、ユーザーが定義するルールに基づいて柔軟な対策を講じることが可能です。特に、Webサーバーのリソースを枯渇させることを目的としたHTTPフラッド攻撃や、低速でリクエストを送り続けるSlowloris攻撃のような、アプリケーションの特性を狙った攻撃に有効です。

ここでは、AWS WAFが提供する様々な機能を活用した具体的なDDoS攻撃対策について解説します。

特定IPからの大量アクセスを制限するレートベースルールの設定方法

レートベースルールは、アプリケーション層のDDoS攻撃対策として非常に効果的な機能です。

このルールを設定した場合、例えば、単一の送信元IPアドレスから5分間に送信されるリクエスト数をカウントし、定義したしきい値を超えた場合にそのIPからのアクセスを一時的にブロックすることが可能です。

設定は簡単で、WebACL内でレートベースルールを作成し、しきい値を指定するだけです。

例えば、通常のユーザーでは考えられない数をしきい値として設定することで、攻撃プログラムによる大量リクエストを自動的に遮断できます。

ただし、しきい値の設定を厳しくしすぎると、正規ユーザーなどを誤ってブロックする可能性があるため、事前のトラフィック分析に基づいた慎重な設定が求められます。

不審なリクエストをブロックするマネージドルールの活用

AWS WAFのマネージドルールは、AWSや専門のセキュリティベンダーが作成・管理する事前定義済みのルールセットです。

これらを活用することで、セキュリティに関する深い専門知識がなくても、既知の攻撃パターンや悪意のあるボットからのアクセスを効率的にブロックできます。

DDoS攻撃に関連するルールセットとしては、「AmazonIPレピュテーションリスト」があり、悪意のある活動が確認されているIPアドレスからのアクセスを自動で遮断します。

また、「匿名IPリスト」を利用すれば、Torノードや匿名プロキシなど、攻撃の踏み台にされやすいIPアドレスからのリクエストをブロックすることも可能です。

これらのマネージドルールを適用するだけで、セキュリティレベルを手軽に向上させられます。

特定の国や地域からのアクセスを遮断する地理的制限

攻撃トラフィックが特定の国や地域から発信されている場合、地理的制限(ジオマッチ)ルールが有効な対策となります。

このルールを設定すると、指定した国からのアクセスをすべて拒否できます。

例えば、サービスの提供対象外の国から大量の不正アクセスが発生している際に、その国全体をブロックリストに追加することで、攻撃トラフィックを大幅に削減することが可能です。

設定は、ルール作成時に「Originates from a country in」を選択し、対象の国コードを指定するだけで完了します。

ただし、正規のユーザーが海外からアクセスする可能性も考慮し、ビジネス要件と照らし合わせて慎重に適用範囲を決定する必要があります。

AWS Shieldの2つのプランとそれぞれの保護内容

AWS Shieldは、DDoS攻撃からAWS上で実行されるアプリケーションを保護するためのマネージドサービスであり、2つの異なるプランが提供されています。

全てのAWSユーザーに自動で適用される無料の「Shield Standard」と、より高度で包括的な保護を提供する有料の「Shield Advanced」です。

これらのプランは保護レベル、サポート体制、そしてコスト面で大きく異なるため、自社のビジネス要件やリスク許容度に応じて適切なプランを選択することが重要です。

全ユーザーに標準提供される無料の「AWS Shield Standard」

AWS Shield Standardは、すべてのAWS顧客に対して追加料金なしで自動的に有効化される、基本的なDDoS対策サービスです。

このプランは、ネットワーク層(L3)とトランスポート層(L4)を標的とするDDoS攻撃からAWSサービスを保護します。

例えば、SYNフラッド攻撃やUDPリフレクション攻撃などが対象です。

高度な攻撃検知と専門家サポートが付帯する「AWS Shield Advanced」

AWS Shield Advancedは、より大規模で高度なDDoS攻撃に対する包括的な保護を提供する有料プランです。

Standardの保護機能に加えて、Amazon EC2、Elastic Load Balancing(ELB)、Amazon CloudFrontなどの対象サービス対して、稼働の監視とトラフィックの異常検知を行います。

攻撃が検知されると、ほぼリアルタイムで通知され、詳細な攻撃診断レポートが提供されます。

加えて、DDoS攻撃対応専門のセキュリティエンジニアで構成されるShield Response Team(SRT)のサポートや、DDoS攻撃によって発生した利用料金増加分を補填するコスト保護も付帯します(どちらも使用には一定の条件があります)。

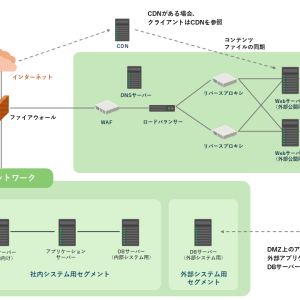

AWS推奨、CloudFrontを組み合わせた最適構成

AWSでは、単一のサービスに頼るのではなく、複数のサービスを組み合わせて防御層を厚くする「多層防御」のアプローチを推奨しています。

特にDDoS対策においては、コンテンツデリバリーネットワーク(CDN)であるCloudFrontを前線に配置し、AWS WAFとAWS Shieldを連携させる構成が非常に効果的です。

この構成により、攻撃トラフィックをユーザーに近いエッジロケーションでブロックし、オリジンサーバーを保護しながら、クラウドインフラ全体の可用性を高めることができます。

まとめ

AWS WAFとAWS Shieldは、それぞれ異なる防御層を担っています。

AWS WAFはSQLインジェクションやHTTPフラッドといったアプリケーション層(L7)の攻撃に特化し、ユーザーが柔軟にルールをカスタマイズできる点が特徴です。

一方、AWS ShieldはSYNフラッド攻撃など、インフラを狙うネットワーク層(L3/L4)の大規模な攻撃を自動で緩和します。

効果的なDDoS対策を実現するには、これらのサービスを組み合わせ、CloudFrontを含めた多層防御のアーキテクチャを設計することが不可欠です。

自社のシステム要件や許容できるリスクレベルに応じて、適切なサービスを選択・組み合わせる必要があります。