不正アクセス対策としてのMFA設計と管理のベストプラクティスを解説

クラウド利用が一般化するなか、認証情報の漏えいや不正ログインを起点とするセキュリティ事故は年々増加しています。特にAWSでは、インターネット経由でのアクセスが前提となるため、ID・パスワードの管理だけでは十分な防御とはいえません。こうした背景から、AWSでは多要素認証(MFA:Multi-Factor Authentication)の利用が強く推奨されています。

一方で、MFAは「設定すれば終わり」の対策ではありません。IAMユーザーの追加や権限変更、アカウントの増加に伴い、設定漏れや管理不備が生じやすく、運用次第では対策が形骸化してしまうリスクもあります。

本記事では、AWSにおけるMFAの基本から、利用可能な方式、設定・確認手順、そして継続的に運用するための実践ポイントまでを整理し、現実的なAWSセキュリティ運用の考え方を解説します。

目次

1. AWSにおける多要素認証(MFA)の基本理解

AWSのセキュリティ対策を考えるうえで、多要素認証(MFA)は最も基本となる重要な要素です。ここでは、MFAの仕組みと役割を整理したうえで、なぜAWS環境でMFAが重視されているのかを解説します。

多要素認証(MFA)とは何か

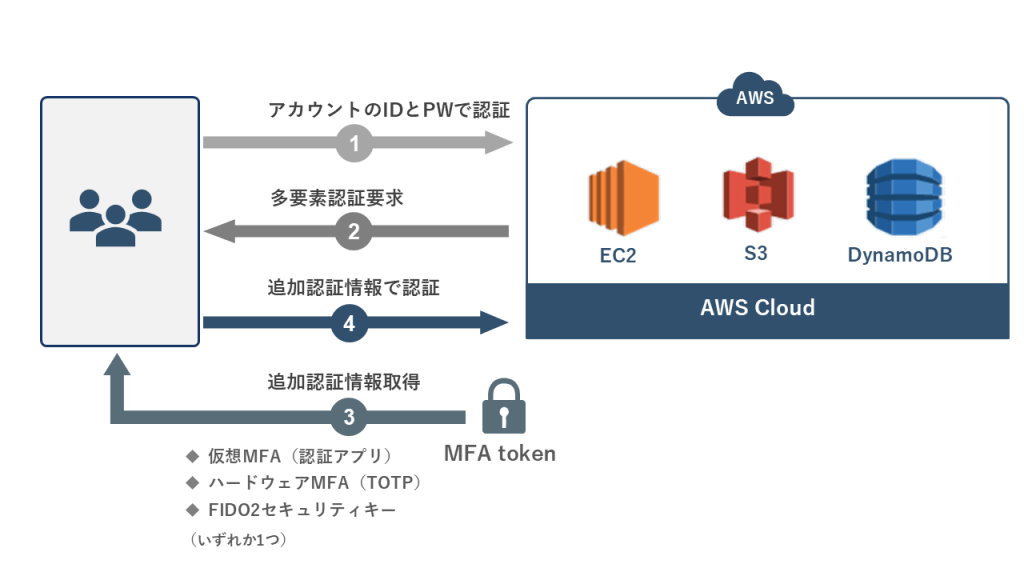

多要素認証(MFA)とは、ログイン時に「2つ以上の異なる要素」を組み合わせて本人確認を行う認証方式です。ID・パスワードによる認証は「知識情報(知っているもの)」のみに依存しますが、MFAでは「所持情報(持っているもの)」や「生体情報」などを組み合わせます。

AWSでは、ID・パスワードに加えて、認証アプリやハードウェアデバイス、セキュリティキーによる追加認証を行います。これにより、万が一パスワードが漏えいしても、第三者が容易にログインできない状態を保てます。

近年では、システムの脆弱性を突く攻撃よりも、認証情報の流出を起点とする不正アクセスが増えています。MFAは導入しやすく、効果の高い基本的なセキュリティ対策です。

なぜAWS環境ではMFAが重要なのか

AWS環境でMFAが特に重要視される理由は、クラウド特有の利用形態にあります。どこからでもインターネット経由でアクセスできるという利便性がある反面、認証情報が漏えいすると影響範囲が広がりやすいからです。

特に、ルートユーザーや管理権限を持つIAMユーザーが侵害されると、設定の改ざんやリソース削除など重大な被害につながりかねません。そのためAWSでは、ルートユーザーへのMFA設定を強く推奨しています。

また、ユーザー追加や権限変更が頻繁に行われる環境では、運用中にMFAの設定漏れが発生するおそれもあります。こうしたリスクを前提に、AWS公式ドキュメントでも、MFAの利用はIAMのベストプラクティスとして明確に示されています。AWS環境を安全に運用するためには、MFAを「特別な対策」ではなく、「最低限実施すべき基本対策」として位置づけることが重要です。

関連記事:AWS IAMとは?よくある権限事故を防ぐための設計・運用ポイント

AWSのセキュリティに関する基本的な考え方や全体像については、以下の記事で解説しています。

関連記事:AWS環境に必要なセキュリティ対策とは?考え方から具体的なサービスまで

2. AWSで利用可能なMFAの種類

AWSでは、利用者の役割や運用方針に応じて、複数のMFA方式が用意されています。ここでは、AWSで利用できる代表的なMFAの種類を整理し、それぞれの特徴や利用シーンを解説します。

仮想MFAデバイス

スマートフォンやPCにインストールした認証アプリを利用する方式です。Google AuthenticatorやMicrosoft Authenticatorなどが代表例で、アプリが生成するワンタイムパスワード(OTP)を用いて認証します。

導入コストがほとんどかからず、設定も容易な点がメリットです。スマートフォンがあれば利用を開始できるため、一般のIAMユーザーや開発者アカウントに適しています。

一方で、端末の紛失や機種変更時の引き継ぎには注意が必要です。復旧手順を確立しておかないとログインできなくなるおそれがあります。特にルートユーザーで利用する場合は、端末管理やバックアップを含め、より慎重な運用が求められます。

ハードウェアMFAデバイス(ハードウェアTOTPトークン)

物理的な専用デバイス(物理トークン)でワンタイムパスワードを生成する方式です。一定時間ごとに表示される認証コードを入力して認証を行います。

物理的に「持っていること」を前提とするため、スマートフォンに依存せず、高いセキュリティを確保することが可能です。ルートユーザーや、強い管理権限を持つアカウントでの利用に適しています。

ただし、デバイスの購入・管理コストが発生するほか、紛失や故障時の対応も検討しておく必要があります。利用者が増えるほど管理負荷も高まるため、導入範囲を明確にした運用設計が重要です。

FIDO2(WebAuthn)対応セキュリティキー

USBやNFCなどを用いて認証する方式です。パスワード入力後に、物理キーを操作することで認証が完了します。

フィッシング耐性が高い点が特徴で、偽サイトへの情報入力リスクを低減可能です。そのため、管理者アカウントや重要操作を行うユーザーの保護に適しています。

一方で、対応ブラウザや端末に制約がある場合があり、事前の動作確認が必要です。また、キー紛失時の無効化や再発行を想定し、運用ルールを整備しておくことが求められます。

MFA方式の使い分けと選定の考え方

AWSでは、すべてのユーザーに同一のMFA方式を適用する必要はありません。ルートユーザーや管理者にはセキュリティ強度の高い方式を採用し、一般ユーザーには運用負荷の低い方式を採用するなど、役割に応じた使い分けが現実的です。

また、重要なのは「設定のしやすさ」だけで方式を選ばないことです。導入後の管理や紛失時のサポート体制、ユーザー追加時の設定手順まで含めて検討しなければ、MFAの運用は長続きしません。AWSにおけるMFA方式の選定は、セキュリティ強度と管理コストのバランスを踏まえて判断することが重要です。

IAM Identity Center(旧AWS SSO)を前提としたMFA管理

近年のAWS環境では、IAMユーザーを個別に管理するのではなく、IAM Identity Center(旧AWS SSO)を利用して認証を一元管理する構成が一般的になりつつあります。この場合、MFAはIAMユーザーごとに設定するのではなく、Identity Centerや連携する外部IdP(Identity Provider)側のポリシーとして統一されます。

そのため、MFAの設計はAWS単体で完結させるのではなく、組織全体のID管理方針と整合性を保つことが重要です。なお、ルートユーザーなど一部のアカウントについては、引き続き個別にMFA設定が必要となります。

3. MFAの有効化と確認手順

MFAは重要な対策である一方、設定手順そのものは比較的シンプルです。ここでは、AWSにおけるMFAの有効化手順と確認方法を整理し、実運用で起こりやすい設定ミスや抜け漏れを防ぐためのポイントを解説します。

ルートユーザーへのMFA設定手順

AWS環境で最優先にMFAを設定すべきはルートユーザーです。ルートユーザーはすべての操作権限を持つため、侵害された場合の影響は極めて大きくなります。

設定は、ルートユーザーとしてマネジメントコンソールにサインインし、アカウントのセキュリティ設定画面から行います。使用するMFAデバイスの種類を選択し、画面の指示に従って登録すれば有効化できます。

なお、ルートユーザーは日常業務で使用しないことが運用上の前提です。MFAデバイスの保管場所や管理責任者を明確にし、緊急時に確実に利用できる体制を整えておきましょう。

IAMユーザーへのMFA設定手順

IAMユーザーへのMFA設定は、IAMコンソールで対象ユーザーを選択し、セキュリティ認証情報タブから行います。仮想MFA、ハードウェアトークン、FIDO2セキュリティキーなど、選択した方式に応じた手順に沿って登録を進めます。

管理者権限を持つIAMユーザーには、原則としてMFAを必須とすることが望ましいです。一般ユーザーであっても、機密情報にアクセスする場合は設定が推奨されます。

なお、紛失や故障、担当者変更などの事態に備え、復旧手順や代替手段をあらかじめ整理しておくことが重要です。運用設計のなかで、例外対応や再登録のプロセスまで定義しておくと、インシデント時の混乱を防ぎやすくなります。

※IAM Identity Centerを利用している環境では、IAMユーザーではなくIdentity Center側のポリシーとしてMFAを統制します。

MFAが有効になっているかの確認方法

MFAが正しく有効化されているかを、定期的に確認する必要があります。ルートユーザーについては、アカウントのセキュリティ設定画面から、有効・無効の状態を確認できます。IAMユーザーの場合は、IAM管理画面のユーザー一覧でMFA設定状況を確認可能です。ユーザー数が多い環境では、一覧表示や条件指定を活用し、未設定ユーザーを把握することが重要です。

また、ユーザー追加や権限変更の際にMFA確認を運用フローへ組み込むことで、設定漏れを防ぎやすくなります。

よくある設定ミス・抜け漏れ

MFA運用で多いのは、初期設定時や、その後の構成変更に伴う抜け漏れです。特に以下のようなケースには注意が必要です。

- 新規IAMユーザー作成時にMFA設定を忘れる

- 一時的な作業用ユーザーに高い権限を付与したままMFA未設定で放置する

- 管理者権限を付与したが、MFA設定を後回しにしてしまう

また、デバイス紛失や機種変更後に再設定が適切に行われず、実質的にMFAが機能していない場合もあります。MFAの設定は一度きりの作業ではなく、ユーザー管理や権限管理とセットで、継続的に確認すべき項目であることを意識しましょう。

4. MFAの運用における注意点と実践ポイント

AWS環境ではユーザーや権限が継続的に変化するため、MFAも運用の継続性を考慮した管理が必要です。本章では、MFAを形骸化させないための実践ポイントを整理します。

MFA設定状況の継続的な管理・可視化

IAMユーザーの追加や権限変更が頻繁に行われるAWS環境では、MFAの設定状況も常に変化します。初期構築時にMFAを有効化していても、新規ユーザーや一時的な高権限ユーザーがMFA未設定のまま残ってしまうケースは少なくありません。

そのため、MFAは「設定したかどうか」ではなく「現在も有効か」を定期的に確認する運用が重要です。確認作業を個人の記憶に頼ると、属人化や見落としが発生しやすくなるため、定期確認を前提とした管理が求められます。

インシデント対応を見据えた運用設計

MFA運用では、平常時だけでなく例外対応も想定しておく必要があります。利用者がスマートフォンを紛失したり、MFAデバイスが故障したりした場合、対応手順が整理されていなければ、正当な利用者であってもログインできず、業務が停止するおそれがあるためです。

誰がMFAの解除や再設定を承認するのか、どのような方法で本人確認を行うのかといったルールを事前に明確化しておくことが重要です。

不正アクセス発生時の初動対応

不正アクセスが疑われる場合には、MFAの有効状況を含めた迅速な現状把握が欠かせません。どのアカウントが対象か、MFAは有効だったか、不審な解除履歴はないか、といった点を速やかに調査できる体制を整えておく必要があります。初動対応が遅れれば、影響範囲がさらに拡大するリスクが高まります。

例えば、CloudTrailで認証情報変更やMFA関連操作のイベントを追跡し、いつ・誰が・何をしたかを確認できるようにしておきます。

運用を継続するための体制整備と内製コスト

MFA運用で見落とされがちなのが、継続的な管理にかかる内製コストです。MFA自体は無料ですが、設定状況の確認やユーザー管理、問い合わせ対応などには一定の工数が発生します。

特に情シスなどの専任担当がいない組織では、特定の担当者に負荷が集中しやすく、異動や退職によって運用が停滞するリスクがあります。さらに、夜間や休日にトラブルが発生した場合、誰が判断し、どのようにエスカレーションするのかを事前に決めておかなければ、対応が後手に回るおそれがあります。担当者が不在となる時間帯も想定し、連絡体制や判断基準を明確にしておくことが重要です。

自社内で運用を継続する場合には、「誰が」「どの頻度で」「何を確認するのか」を明確にし、属人化を防ぐ体制を整える必要があります。同時に、限られたリソースでその運用を維持できるかを見極める視点も欠かせません。AWSのセキュリティ対策は、設定よりも運用段階で差が出ます。MFAにおいても、継続的な管理と初動対応を含めた運用体制の構築が実効性を左右します。

5. まとめ

MFAは不正アクセス対策として極めて有効ですが、一度設定して終わりではなく、ユーザー管理や権限変更に合わせた継続的な見直しが欠かせません。特に、内製での運用を継続する場合には、定期的な確認作業や例外対応といった運用コストも把握しておく必要があります。

ハートビーツの「SecureOps+」は、AWSの各種検知情報をもとに24時間365日で監視し、重要度判定と初動判断を支援します。加えて、運用で発生しがちな「例外対応(紛失・再設定・一時解除)」や「設定漏れ」がリスクに直結しないよう、運用設計・手順整備まで含めて支援します。

AWSセキュリティ運用を24/365で統合支援する「SecureOps+」を提供開始