AdministratorAccessの乱用・AssumeRoleの過剰許可を避ける考え方

AWS IAM(Identity and Access Management)は、認証と認可を管理する中核機能であり、その設計や運用の適切さがAWS環境のセキュリティレベルを大きく左右します。

例えば、AdministratorAccess権限の安易な付与、AssumeRole信頼ポリシーでの過剰な許可、退職者アカウントの放置といった不適切な権限設定や認証情報の管理不備は、リソースの不正操作や情報漏えいなどの重大なインシデントに直結しかねません。

本記事では、AWS IAMの基本概念から主要コンポーネント、設計・運用における注意点、そして継続的な管理の仕組みまで、実践的な知識を体系的に解説します。これらを習得することで、AWS環境のセキュリティを強化し、組織のクラウド資産を守る堅牢な権限管理体制を構築できるようになります。

AWSのセキュリティに関する基本的な考え方や全体像については、以下の記事で解説しています。AWS全体のセキュリティ対策を俯瞰したうえで、IAMの位置づけを整理したい方は、あわせてご覧ください。

関連記事:AWS環境に必要なセキュリティ対策とは?考え方から具体的なサービスまで

目次

1.AWS IAMとは?

AWS IAMの基本として、その概要とAWSアカウントやルートユーザーとの違いを解説します。

AWS IAMの概要

IAMは「誰が」「何に対して」「どのような操作を」、「許可または拒否するか」という認証と認可のルールを定義します。

認証(Authentication)とは、ログインを試みる主体が本当に本人であるかを確認するプロセスです。一方で認可(Authorization)は、認証されたユーザーが特定の機能やサービスを利用する権利を持っているかを確認し、権限を付与するプロセスを指します。

AWSにおけるほぼすべてのリクエストはIAMによる認証と認可のプロセスを通過するため、IAMはクラウド環境の安全性を担保する警備システムのような役割を果たします。

なお、IAMは無料で提供されるAWSアカウントの標準機能であり、管理者はマネジメントコンソールやAWS CLI、APIを通じて操作が可能です。

AWSアカウントやルートユーザーとの違い

ITの世界でアカウントというとログイン用のIDを連想しがちですが、AWSアカウントはAWSクラウド内に確保された利用者専用の「区画」や、支払いとリソース管理を行う「口座」を指します。

ルートユーザーは、AWSアカウントの作成時に登録したメールアドレスに紐付く、アカウント内のすべての権限を持つIDです。そのため、AWSの操作にルートユーザーを常用すると、重大なセキュリティインシデントにつながる危険性があります。

これに対してIAMユーザーは、ルートユーザーが作成するいわば分身のような存在で、特定の業務に必要な権限のみを付与された制限付きのアイデンティティ(AWS上で認証の対象となる識別情報)です。

IAMを利用すれば、ルートユーザーという実印を金庫に保管したまま、従業員には社員証にあたるIAMユーザーを渡して、安全に作業を進めてもらう環境が整います。

2.AWS IAMの主要コンポーネント

IAMは、主にユーザー、グループ、ポリシー、ロールという4つの要素が連携してアクセス管理とセキュリティ向上を支えています。これらのコンポーネントを正しく理解し、適切に組み合わせることが、堅牢な権限管理を実現するための第一歩です。

ユーザー

IAMユーザーは、AWSを利用する個々の人間またはアプリケーションなどのワークロードを表すエンティティ(AWSではユーザーやロールなどの「IAMプリンシパル」と呼ばれるアクセス主体)です。

各ユーザーは独自の名前と認証情報を持ち、個別にアクセス権限を割り当てられます。ユーザーごとに固有のアイデンティティを作成することで、誰が・いつ・何をしたかという操作履歴を追跡できるようになります。

グループ

IAMグループは、複数のIAMユーザーをひとまとめにしたものです。

グループにポリシーをアタッチすれば、所属するすべてのユーザーに対して権限を一括で反映できます。開発者や経理担当などの職能ごとにグループを作成して運用することで、組織変更や入退社に伴う権限設定ミスが発生するリスクを低減できるでしょう。

なお、ユーザーは複数のグループに所属できますが、グループ自体を入れ子にして階層化することはできません。

ポリシー

IAMポリシーは、AWSの各サービスに対する操作権限を定義したものです。ポリシーを構築する主な要素には、以下の4つがあります。

- Effect:Allow(許可)、Deny(拒否)の指定

- Action:許可または拒否の対象となる具体的な操作

- Resource:アクションが適用される操作対象のAWSリソース

- Condition:特定のIPアドレス範囲などの条件

IAMの設計では、明示的に許可されていないサービスやリソースへのアクセスはすべてデフォルトで拒否される仕組みが採用されています。

ロール

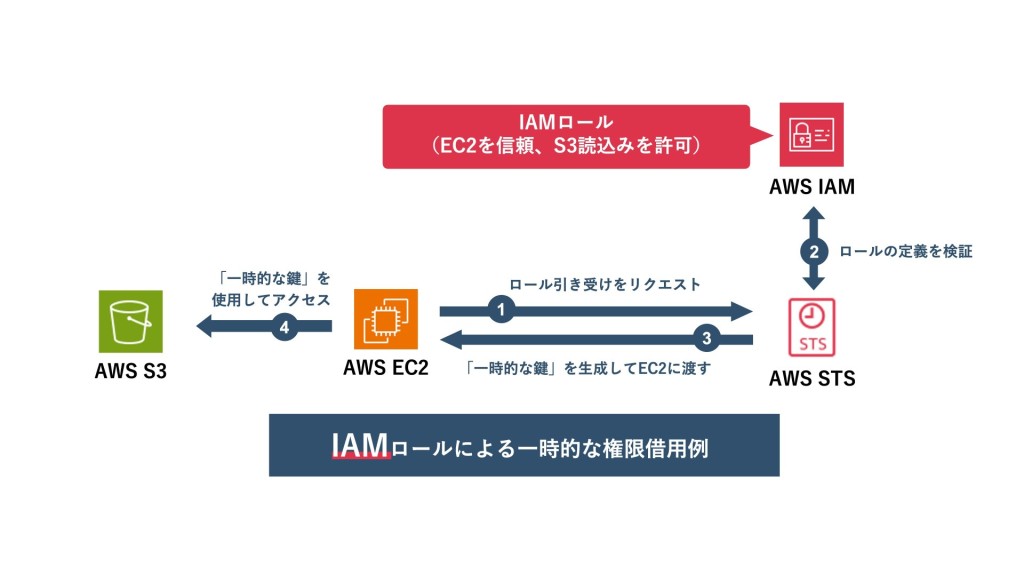

IAMロールは、特定の個人に関連付けられるものではなく、許可された主体が必要なときにだけ引き受ける一時的な権限です。

ロールを引き受けると、AWS STS(Security Token Service)を通じて、短時間(一般に1時間、設定により調整可能)で失効する一時的なセキュリティ認証情報が発行されます。

例えば、プログラムにアクセスキーを持たせる場合、設定ファイルやソースコードにハードコーディングすると、サーバーのハッキングや公開リポジトリへの誤アップロードによってキーが漏えいするリスクがあります。

しかしIAMロールを使用すれば、プログラムは実行時にAWSから有効期限付きの一時的な鍵を受け取ります。コードやファイルにアクセスキーを保存する必要がなくなるため、物理的な漏えいルートを根本から断つことが可能です。

この仕組みはプログラムに限らず、個々のユーザーへ直接権限を付与する代わりに、職務に応じたロールを引き受けさせる「ロール前提の設計」を取り入れることがベストプラクティスといえます。ロール前提の設計は、長期的な認証情報の管理リスクを排除し、組織全体のガバナンス向上につながるでしょう。

3.AWS IAM設計・運用における注意点と実践ポイント

IAMの設計や運用を誤れば、認証情報の漏えいや過剰な権限設定を招き、第三者によるリソースの不正操作や窃取といった重大なインシデントに直結しかねません。適切な設定を行うだけでなく、状況に応じて改善し続ける姿勢が、トラブルを未然に防ぐ鍵となります。

最小権限の原則

最小権限の原則とは、ユーザーやシステムに対し、業務遂行に必要な最小限の権限のみを付与する考え方です。リソースごとにアクセス可能なアクションを特定し、ワイルドカードの使用を最小限に抑えることで、万が一の際も被害範囲を極小化できます。

加えて、権限境界(Permissions Boundary)を用いてアイデンティティに付与できる権限の上限をあらかじめ定義しておくことも、過剰な権限付与を防ぐ手段として有効です。

また、IAMの仕様では、複数のポリシーが重なったときに、拒否(Deny)がすべての許可(Allow)を上書きして無効化するという強力な優先ルールが存在します。この明示的な拒否を戦略的に組み合わせることで、たとえ管理権限を持つユーザーであっても特定の機密リソースには触れさせないといった、強力なガードレールの構築が可能です。

多要素認証(MFA)の設定

MFAは、パスワードやアクセスキーに加えて、物理デバイスなどを用いた第2の認証要素を要求するセキュリティ強化方法の一つです。特にルートユーザーや、管理者権限を持つ特権IAMユーザーへのMFA設定は、最優先事項として確実に実施する必要があります。

AWSでは、Google Authenticatorなどの仮想認証アプリや、YubiKeyなどのFIDO認定物理セキュリティキーといった複数のMFAタイプを選択可能です。なかでも物理的なセキュリティキーはフィッシング攻撃への耐性が高く、ルートユーザーなどの重要なアイデンティティの保護に適しています。

※参考:IAM の多要素認証 (MFA)

関連記事:AWSの多要素認証(MFA)とは?種類・設定手順・運用で失敗しないポイント

ポリシーの定期的な見直しと運用効率化

システムや組織は常に変化するため、時間の経過とともに不要な権限が蓄積し、権限の肥大化が発生しやすくなります。

これを防ぐためには、IAM認証情報レポートを定期的にダウンロードし、90日以上などの長期間未使用となっているアイデンティティや認証情報を特定して、無効化・削除する運用を徹底しましょう。また、IAMの設定をAWS CloudFormationなどのInfrastructure as Code(IaC)で管理すれば、権限の変更履歴が文書化され、レビュー作業もスムーズに進められます。

さらに、管理の煩雑化を解消する手段として、タグ情報を活用する属性ベースアクセス制御(ABAC)の導入も有効です。ABACを利用すれば、リソース追加や組織変更のたびに個別のポリシーを書き換える手間を省けるため、柔軟かつ効率的な権限管理が叶います。

ルートユーザー認証情報の保護

ルートユーザーの認証情報の漏えいは、企業のクラウド資産全体の支配権を第三者に奪われることを意味します。これはビジネスの継続性を脅かす致命的な事態です。ルートユーザーには、強力なパスワード(例:20文字以上の英数記号混在など)を設定し、組織のセキュリティポリシーに従って厳重に保管してください。

万が一の突破に備え、AWSコンソールへのルートユーザーログインを検知した瞬間、管理者に通知が飛ぶ監視体制を構築しておきましょう。

また、ログインIDとして使用しているメールアドレス自体のセキュリティ(MFAなど)を固めることも、アカウント保護を支える重要な要素です。

4. AWS IAMを継続的に管理するための仕組み

組織が拡大し、複数のアカウントを運用するようになると、個別のIAM設定だけでは統治が困難になります。組織全体を俯瞰し、自律的に安全性を維持できる仕組みを導入することが重要です。

AWS CloudTrailによるモニタリング

CloudTrailは、IAMのすべてのAPIコールをイベントとして記録する、監視カメラや証拠保全のような役割を果たします。いつ、誰が、どのIPアドレスから、どのアイデンティティに対してどのような操作を行ったかを詳細に追跡できます。

例えば、認証失敗のログを分析することで、正当なユーザーの権限不足を解消できるだけでなく、攻撃者によるブルートフォース攻撃の兆候も検知可能です。さらに、Amazon EventBridgeと連携させれば、特権的な権限の変更やルートユーザーのログインをリアルタイムで通知し、即座に対処する仕組みも構築できます。

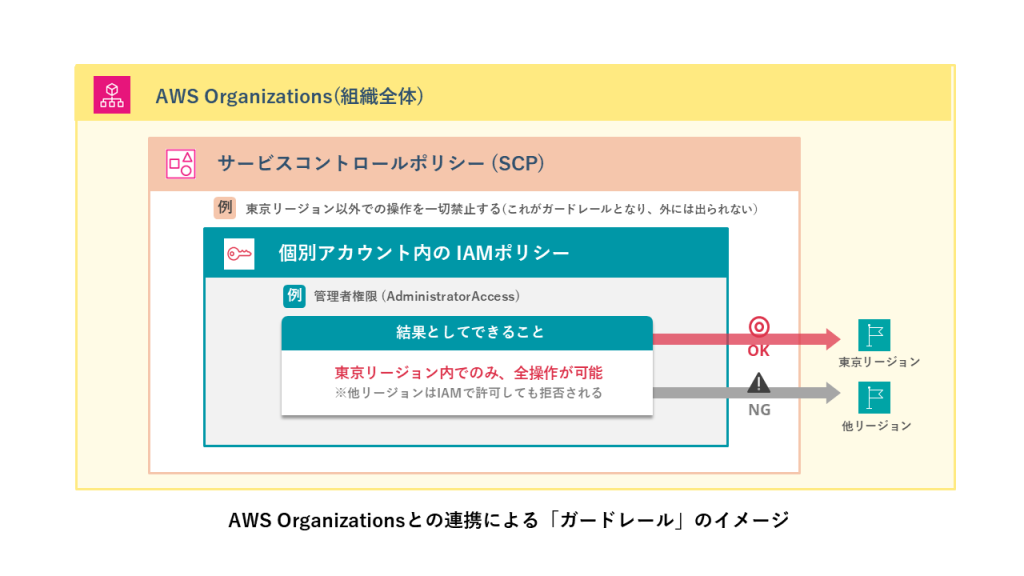

AWS Organizationsとの連携

AWS Organizationsを利用することで、単一アカウントの枠を超えた組織全体のガバナンスが実現します。サービスコントロールポリシー(SCP)を使用すれば、子アカウント内のすべてのユーザー(ルートユーザーを含む)が実行可能な操作の最大範囲を制限できます。

例えば、SCPによって特定リージョン以外でのリソース作成禁止や、特定の共通基盤の削除禁止を強制することで、アカウント管理者であっても組織の安全基準を逸脱できない環境を構築可能です。

加えて、委任管理者機能を活用してセキュリティ管理やIAMの見直しを特定のアカウントに委任すれば、権限の分散と効率的な監査を両立できます。

ポリシーのデバッグ方法

試行錯誤を繰り返して設定変更を行うのではなく、専用のツールを用いて論理的に権限をデバッグする手順の確立が重要です。

IAM Policy Simulatorは、実際のアクションを実行することなく、現在の設定で特定の操作が許可されるか否かを仮想的にテストできるツールです。複雑に絡み合ったポリシーの中で、どの行が原因でアクセスが拒否されているかを特定する際の強力な助けとなります。

また、IAM Access Analyzerのポリシー検証機能を利用すれば、ポリシーの構文エラーだけでなく、ワイルドカードの使用による過剰な権限付与などのリスクをリアルタイムで指摘してくれます。

5.まとめ

適切に構成されたIAMは、不正アクセスや内部不正を防止するだけでなく、開発者が安心してサービスを利用できる環境を支える重要な基盤です。

IAMの理解を深め、最小権限の原則やMFAの強制、ルートユーザーの保護といった基本を徹底することは、企業のデジタル資産を守るうえで欠かせません。さらに、CloudTrailやOrganizationsなどを活用した定期的な見直しとモニタリングを組織の標準プロセスとして定着させることが重要です。

一方で、これらを継続的に実践するには高度な専門知識と運用体制が求められ、自社だけで安定的に維持することが難しいケースも少なくありません。

ハートビーツの「SecureOps+」は、AWSの各種検知情報(例:CloudTrail、Amazon GuardDuty、AWS Security Hub など)をもとに、24時間365日で脅威を検知し、検知内容の精査から重要度判定、初動判断までを一貫して支援するサービスです。

AWS環境のセキュリティ対策を属人化させず、無理なく継続したい場合は、ぜひハートビーツへご相談ください。

AWSセキュリティ運用を24/365で統合支援する「SecureOps+」を提供開始