Webアプリケーションを守る仕組みと実践的な活用ポイント

Webアプリケーションを公開・運用するなかで、「想定していない不正アクセスや攻撃を防ぎきれるのか」といった不安を感じている担当者は少なくないでしょう。特にクラウド環境では、構成変更や機能追加が頻繁に行われるため、アプリケーション層を狙った攻撃への備えを継続的に見直す必要があります。

こうした課題に対する有効な対策の一つが、Webリクエストの内容を検査し、不正な通信を遮断できるAWS WAFです。本記事では、AWS WAFの基本的な役割や仕組みから、主な機能やメリット、料金体系、運用時の注意点までを整理し、実際のAWS環境でどのように活用すべきかを解説します。

目次

1. AWS WAFとは

AWS WAF(Web Application Firewall)とは、AWS上で提供されるWebアプリケーション向けのセキュリティサービスです。

そもそもWAFとは、Webアプリケーションの脆弱性を狙った攻撃を防ぐための仕組みです。WebサイトやWebサービスに送られてくるHTTP/HTTPSリクエストの内容を検査し、不正と判断した通信を遮断することで、システムを保護する役割を担います。

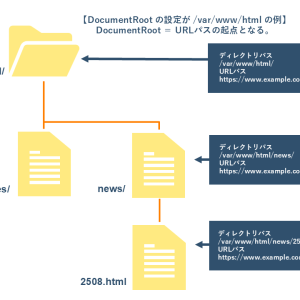

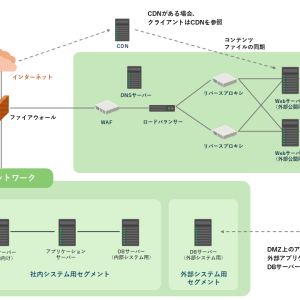

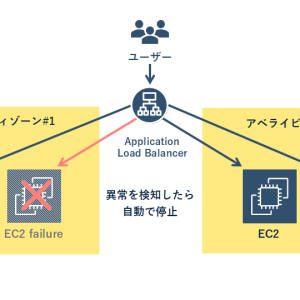

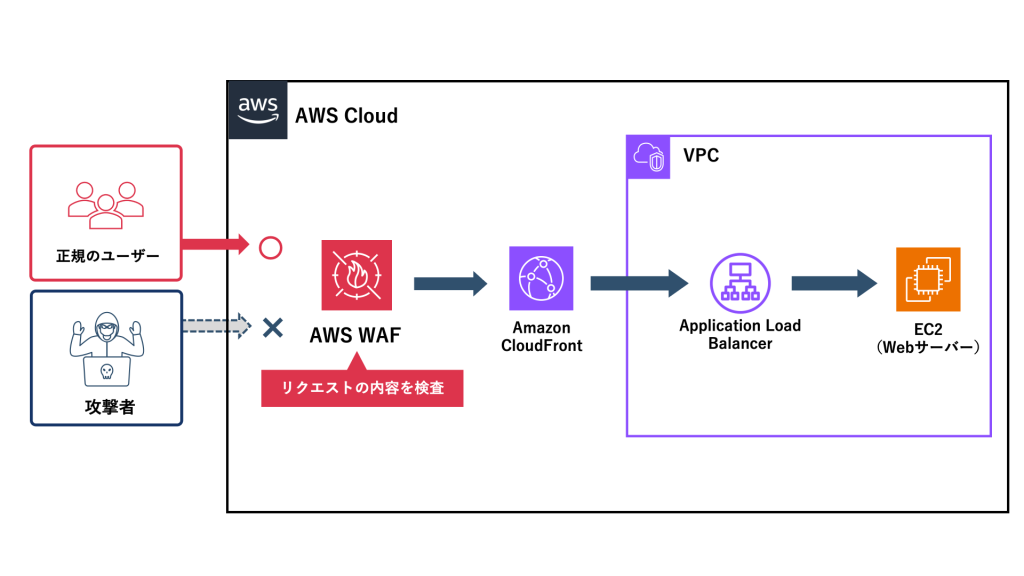

AWS WAFは、このWAFの機能をクラウド環境で導入・管理しやすい形で提供するサービスです。実際の構成では、AWS WAFはAmazon CloudFrontやApplication Load Balancerに関連付けて利用されます。

ユーザーからのリクエストは、WAFによって検査されたうえで、問題のない通信のみがWebサーバーへと転送されます。この仕組みにより、AWS上のWebサービスを入口段階で保護することが可能です。

AWSのセキュリティに関する基本的な考え方や全体像については、以下の記事をご覧ください。

2. AWS WAFの機能

AWS WAFには、主に以下の機能が搭載されています。

Webリクエストの内容を判定するフィルタリング機能

HTTPリクエストのURLやパラメータ、HTTPヘッダー、リクエスト本文などを条件として通信内容を評価します。これにより、不正と判断した通信をブロックしたり、監視対象として記録したりすることが可能です。

この機能は、クロスサイトスクリプティング(XSS)やSQLインジェクションといった、Webアプリケーションの脆弱性を突く代表的な攻撃への対策に効果を発揮します。

送信元情報にもとづくアクセス制限機能

送信元IPアドレスや、国・地域といったアクセス元の情報を条件に、通信を許可または拒否する制御も行えます。これにより、悪意のある送信元からのアクセスをWebアプリケーションの入口で遮断することが可能です。

特定の地域からのアクセスを制限したい場合や、社内ネットワークのIPアドレスのみを許可したい場合などに有効であり、被害が発生する前段階でリスクを抑える対策として利用されます。

短時間に集中する通信を抑止するレート制御機能

一定時間内に特定の条件を満たす通信が集中した場合、そのリクエスト数を制限するレート制御機能を備えています。これにより、特定の送信元から大量のリクエストが送られ、アプリケーションに過剰な負荷がかかる状況を防ぎやすくなります。

ログイン試行の連続実行やAPIの大量呼び出しなど、サービス停止や性能低下につながるリスクの低減に効果的です。アプリケーションの安定稼働を支える役割を果たします。

悪意のあるBot通信を識別・制御する機能

自動化されたBotによる通信を識別し、柔軟に制御できます。検索エンジンなどの正常なBotと、悪意のあるBotを自動で分類して扱える点が特徴です。

この機能により、スクレイピングや不正な情報収集、リソース消費を目的としたBot攻撃への対策が可能です。Webサービスへの負荷増大や、情報漏えいのリスクを抑えられます。

不正なログイン試行を検知する機能

ログインページでの不審な挙動を検知し、認証情報の悪用が疑われるアクセスを把握できます。レートベースルールやBot対策機能を活用することで、短時間に繰り返されるログイン試行や自動化されたアクセスを制御できます。これにより、ID・パスワードの使い回しや、ブルートフォース攻撃によるアカウント乗っ取りの防止に役立ちます。

3. AWS WAFのメリット

AWS WAFを導入することで、以下のようなメリットが得られます。

Webアプリケーションの安全性を高められる

Webアプリケーションの手前で通信を検査・制御することで、アプリケーション層を狙った攻撃リスクを低減できます。アプリケーション側の脆弱性を完全に排除できていない場合でも、WAFを併用することで被害の発生や拡大を防ぎやすくなる点がメリットです。

ネットワークレベルの対策や認証対策とは異なるレイヤーで防御を行うため、多層防御の一部として有効に機能します。

ルールの変更・反映を柔軟かつ素早く行える

通信内容や送信元情報、リクエストの頻度など、複数の条件を組み合わせてルールを設計できるため、アプリケーションの特性や運用方針に合わせた細かな制御が可能です。

また、一般的な攻撃への対策として、あらかじめ用意されたマネージドルール(AWSが提供するルールセット)を利用できます。これにより、専門的なセキュリティ知識を一から習得することなく、スムーズに運用を開始できる点がメリットです。

ルールの追加や変更は短時間で反映されるため、攻撃の兆候やアクセス傾向の変化に応じて、柔軟に設定を見直せます。

導入が容易でコストを調整しやすい

AWS WAFはクラウドサービスとして提供されているため、専用機器の購入や設置といった作業は不要です。初期投資を抑えて導入できるうえ、利用した分だけ支払う従量課金制のため、コストを把握・調整しやすい点もメリットといえます。

アクセス量や保護対象の増減に応じて利用規模を変更できるため、サービスの成長や構成変更に合わせて無理なく運用を続けられるでしょう。

AWSサービスと組み合わせやすい

AWS WAFは、Amazon CloudFrontやApplication Load Balancerに関連付けて即座に利用を開始できます。Webリクエストの入口で通信を検査・制御できる設計となっており、既存のAWS構成に組み込みやすく、追加のアーキテクチャ変更を最小限に抑えられる点が強みです。

また、AWS WAFのログや検知結果をAmazon CloudWatchなどのAWSサービスとあわせて管理できるため、脅威の把握から対応までを一元的に行いやすくなります。ほかのAWSサービスと役割分担しながら、全体として統一感のあるセキュリティ運用を構築できます。

4. AWS WAFの料金体系

AWS WAFの料金は、初期費用が不要な従量課金制で、利用状況に応じて費用が発生する仕組みです。主に、作成するWebアクセスコントロールリスト(Web ACL)の数、Web ACLごとに設定するルールの数、処理されるWebリクエスト数をもとに料金が決まります。

Web ACLは、特定のWebアプリケーションに対する通信を制御するための単位です。AWS WAFでは、このWeb ACLに関連付けられたルールを通じて、アクセスの許可・ブロック・監視を行います。保護対象となるアプリケーションやAPIが増えるほど、Web ACLやルール数も増加し、それに応じて料金も変動します。

なお、AWSが提供するマネージドルールや、Bot Controlなどの高度な防御機能を利用する場合は、別途オプション料金が発生する点にも注意が必要です。利用する機能やルール構成によって総コストが大きく変わるため、事前に料金体系を確認したうえで設計しましょう。

2026年執筆時点の1Web ACLの料金はUSD 5.00/月です。

※料金は変更される可能性があるため、最新情報は公式サイトを参照してください。

参考:料金 – AWS WAF – Amazon Web Services (AWS)

また、ログの保存先としてCloudWatch Logsなどを利用する場合、一定量を超えるとログの保存・配信先に応じた料金が別途発生します。

5. AWS WAFの運用における注意点

AWS WAFは、Webアプリケーションを保護する有効な対策である一方、導入するだけで万全になるわけではありません。ここでは、AWS WAFを運用するうえで押さえておきたい主な注意点を解説します。

誤検知への対応とルール調整が必要

AWS WAFを有効化すると、正規ユーザーの通信が意図せずブロックされることがあります。特に、業務アプリケーションや独自仕様のAPIでは、一般的な攻撃パターンと似た通信が誤検知されやすい点に注意が必要です。

誤検知が起きた場合は、どのルールが影響しているのかをログから特定し、例外条件の追加やカスタムルールによる調整を行う必要があります。セキュリティを優先しすぎると業務影響が大きくなり、逆に緩めすぎるとリスクが高まるため、バランスを見極めながら判断することが重要です。

マネージドルールだけでは不十分な場合がある

マネージドルールは、一般的な攻撃への対策をスムーズに導入できる点が大きなメリットです。一方で、すべての環境やアプリケーションに最適化されているわけではないため、自社固有の挙動や仕様に対応しきれない場合もあります。

そのため、必要に応じてカスタムルールを組み合わせるなど、環境に合わせた調整が求められます。

ログを活用した継続的な状況把握が欠かせない

AWS WAFでは詳細なアクセスログを取得できますが、ログを取得するだけでは十分とはいえません。攻撃の傾向や不審なアクセスを把握するためには、定期的な確認と分析が不可欠です。

ログの量が増えると「優先的に対応すべき事象は何か」「許容してよい通信はどれか」といった判断が難しくなるでしょう。運用が形骸化しないよう、「何を見るのか」「どこまで対応するのか」をあらかじめ検討する必要があります。

ほかのAWSセキュリティサービスとの役割分担を考える必要がある

AWS WAFは、Webリクエストを制御するアプリケーション層の対策であり、すべての脅威を単独で防げるわけではありません。例えば、ネットワークレベルでの大量通信への対策や、AWS環境全体の不審な挙動の検知といった領域は、AWS ShieldやAmazon GuardDutyなど、ほかのAWSセキュリティサービスが担う役割です。

各サービスの役割を理解できていないと対策の抜け漏れが発生するおそれがあるため、複数の対策を組み合わせて考えるとよいでしょう。

一定の専門性と体制が求められる

ルールの調整やログ分析、新たな脅威への対応、検知内容の重要度判断などを継続するには、セキュリティに関する一定の知識と経験が必要です。少人数体制や兼任運用では、ログ確認が後回しになったり、誤検知への対応や初動判断が遅れたりするおそれがあります。

また、夜間や休日も含めて「検知→精査→初動判断」といった対応プロセスを継続的に回せない場合、AWS WAFを導入しても十分に活用されず、形骸化してしまいかねません。

そのため、AWS WAFを導入する際は、自社の体制で無理なく運用を継続できるか、対応体制や役割分担も含めて事前に見極めることが重要です。

まとめ

AWS WAFは、Webアプリケーションの手前で通信内容を検査し、不正なリクエストを遮断することで、アプリケーション層を狙った攻撃リスクを低減する重要なセキュリティ対策です。

SQLインジェクションやXSS、Botによる不正アクセスなどに対して有効であり、ルール設計や反映を柔軟かつ迅速に行える点は、変化の多いクラウド環境において大きな強みとなります。

一方で、誤検知への対応やルール調整、ログの継続的な確認・分析など、導入後の運用には一定の専門性と体制が求められます。AWS WAFは設定して終わりではなく、運用を前提とした設計が不可欠です。

ハートビーツの「SecureOps+」は、AWS WAFを含む各種AWSセキュリティサービスの検知情報を活用しながら、24時間365日体制での監視、重要度判定、初動判断までを一貫して支援するマネージドセキュリティサービスです。

AWS環境のセキュリティ対策を属人化させず、実運用として無理なく継続したい場合は、ぜひハートビーツへご相談ください。

▶︎AWSセキュリティ運用を24/365で統合支援する「SecureOps+」